サプライチェーンを経由したサイバー攻撃が増加し、大企業・中小企業を問わず「委託先からの被害」が現実の脅威となっています。こうした状況を受け、経済産業省は企業のサイバーセキュリティ対策を★マーク(★3〜★5)で可視化し、取引条件にも活用できる「サプライチェーン・セキュリティ対策評価制度(SCS制度)」の2026年度開始に向けた準備を進めています。

本記事では、2026年3月に発表された最新の「制度構築方針」の修正内容を踏まえ、SCS制度の概要・★3・★4の具体的な要求事項・企業が今から進めるべき対応を体系的に整理します。

対象読者

- 情報システム部門やセキュリティ担当者

- サプライチェーンを構成する中小企業及び大企業の経営層

- 委託先のセキュリティ管理に課題を感じている方

課題

- アンケート中心の委託先管理に限界を感じている

- SCS制度の具体的な要求事項や自社の対象レベルが分からない

- 制度開始に向けて今から何を準備すべきか把握したい

この記事で分かること

- SCS制度(サプライチェーン・セキュリティ対策評価制度)の概要と目的

- 2026年3月発表「構築方針」の最新修正ポイント

- 経産省が推進するサプライチェーンセキュリティ政策の4つ柱

- 評価レベル★3・★4で求められる具体的な対策内容

- 制度対応に向けて企業が今すぐ取り組むべき5つの実務準備

- 三和コムテックが支援できる対応ソリューション

サプライチェーン攻撃の拡大と「評価制度」が必要になった背景

サプライチェーン攻撃の拡大と「評価制度」が必要になった背景には、サイバー攻撃の手法が高度化し、一企業単独の取り組みだけでは事業継続を担保することが困難になってきたという深刻な事情があります。近年、大企業のセキュリティ対策が強固になる一方で、相対的に対策が手薄な中小企業や関連会社を足がかりにして本丸の企業を狙う手口が急増しています。このような状況から、サプライチェーン全体を俯瞰した客観的な評価基準の整備が急務となっています。

自社だけでは防ぎきれないサプライチェーン攻撃の構造

自社だけでは防ぎきれないサプライチェーン攻撃の構造について理解することは、現代のサイバーセキュリティ対策において非常に重要です。攻撃者は、堅牢な防御システムを持つ大企業を直接狙うのではなく、業務委託先やシステム開発元、あるいは部品供給元など、サプライチェーンを構成する組織の中で最も脆弱な部分を最初の標的に選びます。

独立行政法人情報処理推進機構が毎年発表している情報セキュリティ10大脅威 2026においても、「サプライチェーンの弱点を悪用した攻撃」は組織向けの脅威として上位にランクインし続けています。自社のシステムをどれほど強固に守り固めたとしても、ネットワークでつながる取引先が侵害されれば、そこから自社内部への侵入を許してしまう危険性が常に存在しているのが実情です。

| 攻撃の種類 | 標的となる組織 | 主な手口と特徴 |

|---|---|---|

| 直接攻撃 | ターゲットとなる大企業や重要機関 | 企業の公開サーバーやネットワーク機器の脆弱性を直接突く手法です。 |

| サプライチェーン攻撃 | 取引先や業務委託先などの関連企業 | セキュリティ対策が手薄な取引先に侵入し、そこから正規の通信経路を悪用してターゲット企業へ侵入を拡大させます。 |

委託先管理が「アンケート中心」では限界になってきた理由

委託先管理が「アンケート中心」では限界になってきた理由として、自己申告によるチェックシート方式の形骸化が挙げられます。これまで多くの企業は、新規取引の開始時や定期的な監査の際に、数十から数百の設問からなるセキュリティチェックシートを取引先に送付し、その回答をもって委託先の安全性を確認してきました。

しかし、この手法はあくまで回答企業の自己評価に依存しています。そのため、担当者の認識不足によって実態からかけ離れて高く評価されてしまったり、受注を優先するあまり実態と異なる回答がなされたりするリスクを排除することが困難となっています。また、回答する側の企業にとっても、取引先ごとに異なるフォーマットの質問票に対応しなければならず、膨大な事務負担が発生しています。このような状況から、アンケートによる確認だけでは、実際のサイバー攻撃に耐えうる実効的な対策が講じられているかを正確に把握することはできません。

「対策しているか」から「証明できるか」への転換が求められている

「対策しているか」から「証明できるか」への転換が求められている背景には、前述したアンケート方式の限界と、客観的な信頼性担保の必要性があります。取引先に対して単に「セキュリティ対策を実施しているか」と問うだけでは不十分であり、第三者にも客観的に「対策の有効性を証明できるか」という基準が取引の前提条件となりつつあります。

この課題を解決するために、政府や業界団体は統一された基準に基づく客観的な評価の仕組みの構築を進めてきました。統一された基準によって各企業のセキュリティ水準を可視化し、サプライチェーン全体で共通の言語としてセキュリティレベルを評価・証明できる仕組みが、まさに今回の評価制度が導入される最大の目的となっています。企業は自社のセキュリティ対策状況を客観的な指標で提示できるよう準備を進める必要があり、これによってサプライチェーン全体の底上げを図ることができます。

SCS制度とは?制度の概要と評価レベル(★3〜★5)の全体像

SCS制度とは、経済産業省と内閣官房が推進する「サプライチェーン強化に向けたセキュリティ対策評価制度」のことです。2026年度末頃の制度開始を目指して構築が進められています。この制度は、サプライチェーン(供給網)を構成する企業のIT基盤やクラウドサービスを対象に、セキュリティ対策の状況を共通の基準で評価し可視化できる仕組みです。

SCS制度の目的:サプライチェーン全体のセキュリティ水準を可視化・向上させる

SCS制度の目的は、サプライチェーン全体のセキュリティ水準を可視化・向上させることです。近年、セキュリティ対策が手薄な企業を踏み台にして、取引先の大企業などを狙うサプライチェーン攻撃が頻発しています。こうした状況から、自社だけでなく取引先を含めた全体での対策強化が不可欠となっています。

しかし、発注側の企業にとっては、取引先のセキュリティ対策状況を外部から正確に判断することが難しいという課題がありました。一方で受注側の企業にとっても、複数の発注元からそれぞれ異なるセキュリティ要件を求められ、対応の負担が大きくなっているのが実情です。

そこでSCS制度では、共通の評価基準を設けることで、発注側と受注側の双方がセキュリティ水準を客観的に把握し、効率的に合意形成できるように支援できます。これにより、過度な要求や認識のずれを防ぎながら、日本全体のサプライチェーンにおけるセキュリティレベルの底上げが期待できます。

対象となる企業:大企業だけでなく中小企業も含まれる理由

SCS制度の対象となる企業は、大企業だけでなく中小企業も含まれます。サプライチェーンを構成するすべての企業(主にBtoB取引における受注者側)が対象となることが想定されています。

中小企業も含まれる理由は、攻撃者がサプライチェーンの中で最も防御が脆弱な組織を狙う傾向があるためです。大企業が強固なセキュリティ対策を講じていても、取引のある中小企業のシステムが侵害されれば、そこから情報漏えいや業務停止などの被害が連鎖的に広がるリスクがあります。そのため、企業規模に関わらず、サプライチェーンに属するすべての企業が一定水準のセキュリティ対策を実装することが求められています。

また、中小企業が制度に対応しやすくなるよう、経済産業省や独立行政法人情報処理推進機構(IPA)から、対策導入を支援する補助金などの制度も検討されています。

★3・★4・★5の違いと、自社はどのレベルを意識すべきか

SCS制度では、企業の役割やサプライチェーンへの影響度に応じて、求められる対策水準を★3から★5の段階で整理しています。なお、★1と★2については、独立行政法人情報処理推進機構(IPA)が運営する「SECURITY ACTION」の自己宣言が相当するとされています。

| 評価レベル | 想定される脅威と対策の概要 | 評価方法 |

|---|---|---|

| ★3(Basic) | 広く認知された一般的なサイバー攻撃に対処できる水準です。すべてのサプライチェーン企業が最低限実装すべきセキュリティ対策として、基礎的なシステム防御策などを求められます。 | 専門家の確認を経た自己評価 |

| ★4(Standard) | 供給停止などサプライチェーンに大きな影響をもたらす攻撃に対処できる水準です。初期侵入の防御に加え、組織ガバナンスや取引先管理など包括的な対策を求められます。 | 第三者機関による 評価(審査) |

| ★5 | 重大な情報漏えいや事業停止級の攻撃に対処できる水準です。サプライチェーン企業が到達点として目指すべき高度な対策です(制度開始以降に導入が検討されています)。 | 未定(今後検討) |

自社がどのレベルを意識すべきかについては、サプライチェーンにおける自社の位置づけや、取り扱う情報の重要度から判断できます。まずはすべての企業が最低限の基準である★3を満たすことを目指すのが基本です。その上で、自社の事業が停止した際に取引先へ大きな影響を与える場合や、機密情報を多く取り扱う場合は、★4の取得を視野に入れた対策を進めることが推奨されます。

2026年3月発表「構築方針」の最新修正ポイントと実務への影響

SCS制度の構築方針は、現時点では確定稿ではありません。経済産業省は2026年3月27日、前段となるパブリックコメントの結果を踏まえた修正を加えた「制度構築方針(案)」および「★3・★4要求事項・評価基準(案)」を公表しました。制度開始までに残された調整として、企業が今から実務対応を進める際の重要な手がかりとなります。

パブリックコメント後も「要件緩和なし」となった背景

今回の修正の元となったパブリックコメントは、令和7年12月26日から令和8年1月24日にかけて実施され、93件・細分化すると569件の意見が寄せられました。制度に関わる企業からは、対応コストの増大や中小企業の負担を懸念する声も含まれていましたが、公表された修正内容を見ると、要求水準の大幅な引き下げは行われていません。

その背景には、経済産業省がサプライチェーンセキュリティ政策において一貫して掲げてきた「セキュリティ水準の可視化と全体の底上げ」という方針があります。攻撃者が最も防御の薄い組織を狙う以上、チェーン全体の水準を確保しなければ制度としての意味をなさない、という考え方が根底にあるためです。

そのため今回の修正は、「何をどう実施すれば要件を満たすか」を企業が判断しやすくするための「明確化・構造整理」が中心となっています。要件の数が増えたわけでも、減ったわけでもなく、「実運用に向けたチューニング」と位置づけるのが適切です。制度への対応を検討している企業は、要件の緩和を期待するのではなく、現行の方針に沿って着実に準備を進めることが求められます。

実務対応の現実解:サポート切れソフトとEDR活用の扱い

要件の緩和がない一方で、現場の実態に配慮した「現実的な落としどころ」が今回の修正で明確化された点は見逃せません。特に注目すべきは、サポートが切れたOSやソフトウェアの取り扱いと、EDR(エンドポイントでの検知と対応)の活用に関する整理です。

多くの企業では、製造ライン上のシステムや特定業務向けの専用ソフトウェアを中心に、ベンダーのサポートが終了しているにもかかわらず稼働を続けている環境が存在します。従来の評価基準では、こうした環境が一律に「要件未達」と見なされるリスクがあり、中小企業を中心に対応の難しさが指摘されていました。

今回の修正では、サポート切れのソフトウェアや業務上すぐにアップデートが難しい環境に対して、EDRの導入や専門家による判断を前提とした除外規定など、代替策を認める方向性が示されています。これは要件を下げたのではなく、「リスクが管理された状態であることを証明できる手段を広げた」という解釈が適切です。評価の対象となる企業は、ただちにシステムを入れ替えることが難しい場合でも、どのようなリスク対応策を講じているかを記録・説明できる状態にしておくことが求められます。

ISMS・ISMAPとの整合性と二重対応コストへの対処

SCS制度への対応を検討する企業の中には、すでにISMS(情報セキュリティマネジメントシステム)の認証を取得していたり、政府情報システムのためのセキュリティ評価制度であるISMAPへの対応を行っていたりするケースがあります。こうした企業が懸念するのが「既存の認証に加えてSCS制度への対応も求められるのか」という二重対応コストの問題です。

今回の修正では、この点について既存制度との整合性を意識した整理が行われています。具体的には、ISMSの認証取得や、セキュリティサービス基準に基づく専門家の資格・サービス定義との足並みを揃えることで、既存の対応実績をSCS制度の評価においても活用しやすくする方向性が示されています。

ただし、完全に代替できるわけではなく、制度固有の確認事項が残る点には注意が必要です。また、評価ガイドや詳細な制度規定の公表スケジュールが構築方針に追記されたことで、企業が対策の計画を立てやすくなっている点も今回の修正の特徴の一つです。自社がすでにどの認証・制度に対応しているかを棚卸しし、SCS制度で追加的に対応すべき項目がどこにあるかを早期に把握しておくことが、準備を効率的に進める近道となります。

詳細については、経済産業省の公式発表(※1)を参照してください。

※1:経済産業省「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS制度)について」(2026年3月27日)

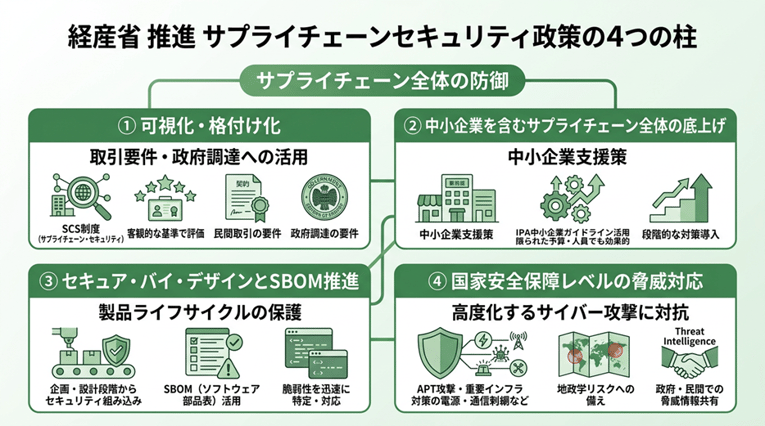

経産省が推進するサプライチェーンセキュリティ政策の4つの柱

経産省が推進するサプライチェーンセキュリティ政策の4つの柱についてわかりやすく解説します。経済産業省は、サイバー攻撃の脅威がサプライチェーン全体に及ぶ現状を踏まえ、総合的な対策を推進しています。単一の企業だけでなく、取引網全体を防御する仕組みを構築できるのが大きな特徴です。

①可視化・格付け化:取引要件・政府調達への活用

①可視化・格付け化:取引要件・政府調達への活用は、サプライチェーンセキュリティ政策の重要な柱です。各企業のセキュリティ対策状況を客観的な基準で評価し、外部から可視化できる仕組みを整備しています。これにより、発注元企業は委託先のセキュリティレベルを正確に把握できます。

具体的には、SCS制度(サプライチェーン・セキュリティ対策評価制度)などの枠組みを通じて、対策水準を星の数で格付け化しています。この格付け結果は、民間企業間の取引要件として活用できるだけでなく、政府調達の参加資格としても参照できるようになります。

| 活用領域 | 具体的な活用方法 |

|---|---|

| 民間取引 | 新規契約時や契約更新時に、特定の格付けレベルを満たしていることを条件として設定できます。 |

| 政府調達 | 入札要件としてセキュリティ評価基準を組み込み、安全なサプライチェーンを構築できます。 |

②中小企業を含むサプライチェーン全体の底上げ

②中小企業を含むサプライチェーン全体の底上げは、日本の産業基盤を守るために欠かせない取り組みです。大企業が強固なセキュリティ対策を講じていても、対策が手薄な中小企業が標的となり、そこからサプライチェーン全体に被害が拡大する事例が多発しています。

そのため、経済産業省は中小企業が無理なくセキュリティ対策を導入できる支援策を展開しています。たとえば、独立行政法人情報処理推進機構(IPA)が提供する中小企業の情報セキュリティ対策ガイドラインを活用することで、限られた予算や人員でも効果的なセキュリティ体制を構築できるようになります。ガイドラインから具体的な対策手順を学ぶことで、自社の状況に合わせたステップアップが可能です。

③セキュア・バイ・デザインとSBOM推進

③セキュア・バイ・デザインとSBOM推進は、製品やソフトウェアのライフサイクル全体を保護するための政策です。セキュア・バイ・デザインとは、製品の企画や設計の初期段階からセキュリティを組み込む考え方です。これにより、開発後の手戻りを防ぎ、根本的な脆弱性を排除できます。

また、ソフトウェアの部品表であるSBOM(ソフトウェア部品表)の導入も強力に推進しています。SBOMを活用することで、製品に含まれるオープンソースソフトウェアなどの構成要素を正確に把握できます。万が一、新たな脆弱性が発見された場合でも、影響を受けるソフトウェアを迅速に特定し、被害を最小限に抑える対応ができます。NTIA(米国商務省 電気通信情報局)が提唱する最小要件などを参考にしながら、国際的な基準に合わせた運用が求められています。

④国家安全保障レベルの脅威対応:APT・重要インフラ・地政学リスク

④国家安全保障レベルの脅威対応:APT・重要インフラ・地政学リスクは、高度化するサイバー攻撃から国益を守るための取り組みです。特定の組織を長期間にわたって狙うAPT(持続的標的型攻撃)や、電力・通信などの重要インフラに対する攻撃は、社会機能に甚大な影響を及ぼします。

近年は地政学リスクの高まりから、国家を背景としたサイバー攻撃集団による脅威も増加しています。これに対抗するため、政府機関と民間企業が脅威インテリジェンス(脅威情報)を共有し、連携して防御する体制を強化しています。最新の攻撃手法や脆弱性情報を関係機関から迅速に収集することで、高度な脅威に対しても先回りした対策を実施できるようになります。

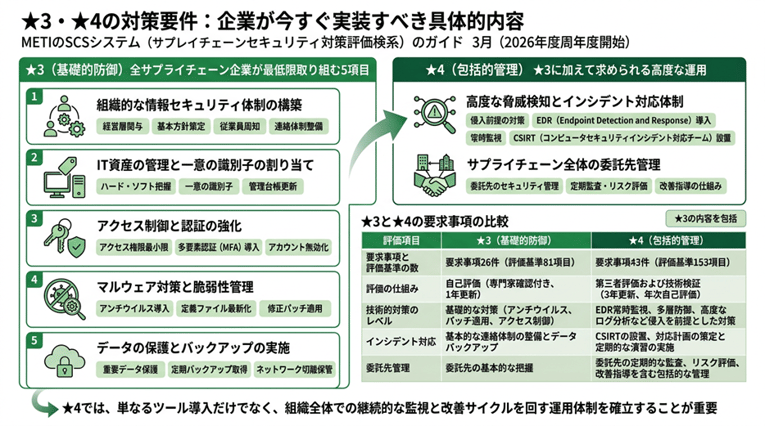

★3・★4の対策要件:企業が今すぐ実装すべき具体的内容

★3・★4の対策要件:企業が今すぐ実装すべき具体的内容について解説します。経済産業省と内閣官房国家サイバー統括室(NCO)が2026年3月に公表したSCS制度(サプライチェーン・セキュリティ対策評価制度)の制度構築方針に基づき、各レベルで求められる具体的な基準を整理します。本制度は2026年度末の開始が予定されており、企業は早期に自社の対策状況を把握し、必要なセキュリティ環境を実装することが重要です。

★3(基礎的防御):全サプライチェーン企業が最低限取り組む5項目

★3(基礎的防御)は、サプライチェーンに参加するすべての企業が最低限満たすべき水準として位置づけられています。一般的なサイバー脅威に対処しうる基礎的な防御力を備えていることを証明するレベルです。2026年3月の確定方針において、★3の要求事項は26件、具体的な評価基準は81項目に整理されました。ここでは、特に重要となる5つの対策項目について解説します。

1. 組織的な情報セキュリティ体制の構築

セキュリティ対策を組織全体で推進するための体制づくりが求められます。経営層が関与し、情報セキュリティに関する基本方針を策定したうえで、従業員に周知徹底することが必要です。また、インシデント発生時の連絡体制を整備し、誰がどのように対応するかを明確にしておくことで、被害の拡大を迅速に防ぐことができます。

2. IT資産の管理と一意の識別子の割り当て

自社で利用しているハードウェアやソフトウェアなどのIT資産を正確に把握することが不可欠です。各デバイスやユーザーに対して一意の識別子を割り当て、管理台帳を作成して定期的に更新することが求められます。正確な資産管理を実装することで、脆弱性のある端末や許可されていない機器の接続を素早く検知できます。

3. アクセス制御と認証の強化

情報システムへのアクセス権限を最小限に制限し、正当なユーザーのみがシステムを利用できる環境を構築します。多要素認証(MFA)を導入することで、パスワードの漏洩による不正アクセスを効果的に防ぐことができます。退職者や異動者のアカウントは速やかに無効化し、不要なアクセス権を残さない運用を徹底することが重要です。

4. マルウェア対策と脆弱性管理

すべての端末にアンチウイルスソフトなどのマルウェア対策ツールを導入し、定義ファイルを常に最新の状態に保つことが求められます。また、OSやアプリケーションの脆弱性を定期的に確認し、修正パッチを迅速に適用する運用体制を構築します。これにより、既知の脆弱性を突いたサイバー攻撃のリスクを大幅に低減できます。

5. データの保護とバックアップの実施

重要な業務データや顧客情報をランサムウェアなどの脅威から守るため、定期的なバックアップを取得します。バックアップデータはネットワークから切り離された安全な場所に保管することで、万が一システムが暗号化された場合でも、安全な状態からデータを復旧できます。

★4(包括的管理):★3に加えて求められる高度な運用

★4(包括的管理)は、★3の基礎的な防御に加えて、初期侵入の防御やインシデントの早期発見、迅速な対応を含む高度な運用が求められる水準です。要求事項は43件、評価基準は153項目に拡大しており、第三者機関による客観的な評価が必要となります。ここでは、★4で追加される主な要件と、★3との違いを整理します。

高度な脅威検知とインシデント対応体制

★4では、侵入を前提とした対策が強く求められます。EDR(Endpoint Detection and Response)などの高度なセキュリティツールを導入し、端末上の不審な挙動を常時監視することで、マルウェアの感染や不正な操作を早期に発見できます。また、CSIRT(コンピュータセキュリティインシデント対応チーム)を設置し、高度なインシデント対応計画を策定して定期的な訓練を実施することが不可欠です。

サプライチェーン全体の委託先管理

自社だけでなく、業務を委託している外部企業のセキュリティ対策状況まで含めた包括的な管理が求められます。委託先に対して定期的な監査や評価を実施し、要件を満たしていない場合は改善を指導する仕組みを構築します。これにより、サプライチェーンの弱点を突いた攻撃を未然に防ぐことができます。

★3と★4の要求事項の比較

以下の表は、★3と★4における主な違いを整理したものです。自社がどのレベルを目指すべきか、あるいは取引先からどのレベルを要求される可能性があるかを検討する際の参考にしてください。

| 評価項目 | ★3(基礎的防御) | ★4(包括的管理) |

|---|---|---|

| 要求事項・評価基準数 | 要求事項26件(評価基準81項目) | 要求事項43件(評価基準153項目) |

| 評価の仕組み | 専門家確認付きの自己評価(1年更新) | 第三者評価および技術検証(3年更新、年次自己評価) |

| 技術的対策のレベル | アンチウイルス導入、パッチ適用、アクセス制御など基礎的な対策 | EDRによる常時監視、多層防御、高度なログ分析など侵入を前提とした対策 |

| インシデント対応 | 基本的な連絡体制の整備とデータバックアップ | CSIRTの設置、対応計画の策定と定期的な演習の実施 |

| 委託先管理 | 委託先の基本的な把握 | 委託先の定期的な監査、リスク評価、改善指導を含む包括的な管理 |

★4の基準を満たすためには、単にツールを導入するだけでなく、組織全体での継続的な監視と改善サイクルを回す運用体制を確立することが重要です。経済産業省が公表しているサイバーセキュリティ政策のガイドラインなどを参考に、自社の現状と目標とするレベルのギャップを正確に把握し、計画的に対策を進める必要があります。

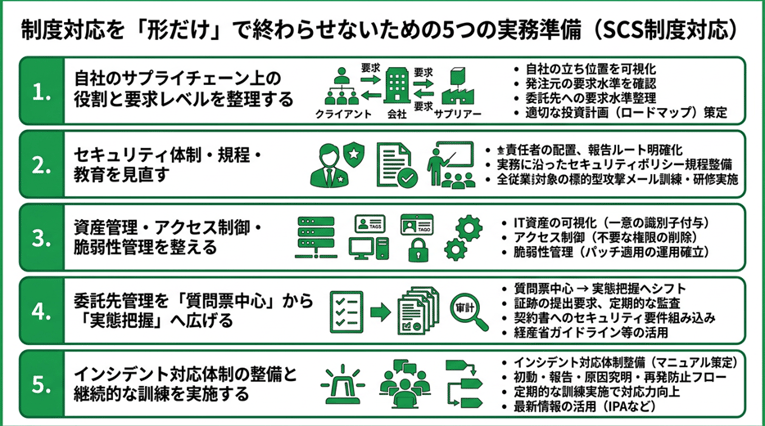

制度対応を「形だけ」で終わらせないための5つの実務準備(SCS制度対応)

SCS制度(サプライチェーン・セキュリティ対策評価制度)への対応を、単なるチェックシートの記入や形だけの認証取得で終わらせてはいけません。実効性のあるセキュリティ対策として定着させるために、企業が取り組むべき5つの実務準備を解説します。

1. 自社のサプライチェーン上の役割と要求レベルを整理する

まずは、自社がサプライチェーン全体の中でどのような位置づけにあるのかを正確に把握することが第一歩です。自社の役割を可視化することで、発注元から求められるセキュリティ水準と、自社が委託先に対して要求すべき水準を明確に整理できます。

特に、取引先からどの評価レベルを求められるかを想定し、それに応じた対策のロードマップを策定することが重要です。自社の立ち位置を客観的に分析することで、過不足のない適切な投資計画を立てることができます。

2. セキュリティ体制・規程・教育を見直す

制度が求める要件を満たすためには、組織的な管理体制の構築が不可欠です。現状のセキュリティポリシーや規程が実態に即しているかを見直し、従業員への教育を徹底することで、ルールの形骸化を防ぐことができます。

| 見直し項目 | 具体的な実施内容 |

|---|---|

| 体制構築 | セキュリティ責任者の配置とインシデント発生時の報告ルートを明確化する |

| 規程整備 | 実務に沿ったセキュリティポリシーを策定し定期的に見直すプロセスを設ける |

| 従業員教育 | 全従業員を対象とした標的型攻撃メール訓練や最新の脅威動向に関する研修を実施する |

3. 資産管理・アクセス制御・脆弱性管理を整える

IT資産の正確な把握は、すべてのセキュリティ対策の土台となります。SCS制度でも重視されている資産管理、アクセス制御、および脆弱性管理のプロセスを整備し、継続的に運用できる仕組みを構築できます。

ハードウェアやソフトウェアの台帳を作成し、それぞれに一意の識別子を付与して管理状態を可視化することが求められます。不要なアクセス権限を削除するだけでなく、システムの脆弱性パッチを速やかに適用する運用フローを確立することが重要です。

4. 委託先管理を「質問票中心」から「実態把握」へ広げる

従来のアンケート形式の質問票による確認だけでは、委託先の真のセキュリティレベルを測ることは困難です。実態を正確に把握するためには、証跡の提出要求や定期的な監査など、さらに踏み込んだ管理手法へ移行することが必要です。

委託先の選定基準にセキュリティ要件を組み込み、契約書においてインシデント発生時の報告義務を明記することで、サプライチェーン全体のリスクを低減できます。対策を進める際は、経済産業省のサイバーセキュリティ政策で示されている各種ガイドラインを参考にしながら、実効性のある委託先管理プロセスを構築することが推奨されます。

5. インシデント対応体制の整備と継続的な訓練を実施する

万が一サイバー攻撃を受けた際に、被害を最小限に抑え、迅速に復旧するためのインシデント対応体制を整備します。マニュアルを作成するだけでなく、定期的な訓練を実施することで、有事の際の実効性を高めることができます。

インシデント発生時の初動対応から、関係機関への報告、原因究明、再発防止策の策定までの一連の流れをあらかじめ定義しておくことが重要です。IPA(独立行政法人情報処理推進機構)が提供する情報なども活用し、組織全体の対応力を継続的に向上させることができます。

よくある質問(FAQ)

SCS制度(サプライチェーン・セキュリティ対策評価制度)とは何ですか?

SCS制度(サプライチェーン・セキュリティ対策評価制度)とは、サプライチェーン全体におけるサイバーセキュリティ対策の状況を評価し、可視化するための制度です。経済産業省と内閣官房国家サイバー統括室が推進しており、2026年度末頃(2027年3月頃)の開始が予定されています。

発注元企業が取引先に対して必要なセキュリティレベルを提示し、受注側企業がその基準を満たしていることを証明できる仕組みとなっています。これにより、企業間でセキュリティ水準の確認にかかる手間を削減できるだけでなく、サプライチェーン全体の安全性を高めることができます。

★3と★4では、具体的にどこが違いますか?

★3と★4では、求められるセキュリティ対策の範囲と深さが異なります。★3は一般的なサイバー脅威に対処できる基礎的な水準であり、★4は初期侵入の防御から内部での侵害拡大の防止までを含めた包括的な管理水準となっています。

| 評価レベル | 要求事項の数 | 評価基準の項目数 | 想定される対策内容 |

|---|---|---|---|

| ★3(基礎的防御) | 26件 | 81項目 | 一般的なサイバー脅威への対処、インシデント発生時の復旧対策など |

| ★4(包括的管理) | 43件 | 153項目 | ★3の内容に加え、高度なアクセス制御や多要素認証(MFA)の導入など |

自社がサプライチェーンの中でどのような役割を担っているかから、必要なレベルを判断することが重要です。また、評価は独立行政法人情報処理推進機構(IPA)が運営主体となって行われる予定となっています。

SCS制度は中小企業にも適用されますか?

SCS制度は中小企業にも適用されます。サプライチェーン攻撃は、セキュリティ対策が手薄になりがちな中小企業を踏み台にして大企業を狙う手法が多いため、企業規模に関わらずサプライチェーンを構成するすべての企業が対象となるのが理由です。

国が取得を直接義務付けるものではありませんが、発注元企業が取引条件として特定の評価レベルの取得を求めるケースが増加すると予想されています。そのため、中小企業であっても早期に制度の内容を理解し、必要な対策を進めておくことで、取引先からの信頼を確保できます。

2026年3月の修正で、要件は緩くなりましたか?

2026年3月に公表された制度構築方針では、事前の実証事業やパブリックコメントの結果を踏まえて一部の評価基準が緩和されたり、代替策が追加されたりしました。しかし、全体としての要求水準が大幅に下がったわけではありません。

特に、サイバーインシデント発生時の復旧対策については、当初の案では★4から必須とされていましたが、修正後は★3の段階から必須に変更されています。これは、実際のサイバー攻撃の被害状況から、早期復旧に向けた備えがすべての企業にとって不可欠であると判断されたためです。詳細な方針については、経済産業省のウェブサイトから確認できます。

SCS制度への対応は、どこから始めるのが良いですか?

SCS制度への対応は、まず自社の現状を正確に把握することから始めるのが良いです。具体的には、経済産業省や独立行政法人情報処理推進機構(IPA)が公開しているガイドラインやチェックリストを活用し、自社のセキュリティ対策が★3や★4の要求事項をどの程度満たしているかを確認することができます。

次に、不足している対策を洗い出し、優先順位をつけて計画的に実装を進めます。特に、資産管理やアクセス制御、脆弱性管理といった基本的な対策は、早急に整備しておく必要があります。必要に応じて、外部の専門家や支援サービスを活用することも有効な選択肢となっています。

まとめ:SCS制度はサプライチェーン攻撃対策を「取引全体」で進めるための土台

サプライチェーンを狙ったサイバー攻撃が高度化・多様化する中、経産省が推進するSCS制度は「個社の努力」から「取引全体での証明」へと、セキュリティ対策の考え方そのものを転換するものです。

本記事の要点を整理します。

- SCS制度は企業のセキュリティ対策を★3〜★5で可視化し、取引要件としても活用できる評価制度(2026年度開始予定)

- 2026年3月の最新修正は要件緩和ではなく「明確化」が中心。EDR活用など実務上の現実解も示されている

- ★3では基礎的な体制整備・資産管理・境界防御が、★4では脆弱性管理・取引先の実態把握・継続的監視が求められる

- 対応は「評価取得」を目的化せず、サプライチェーン全体のリスクを実態として把握し、継続的に改善する姿勢が重要

制度対応の準備は、現時点から段階的に進めることが可能です。三和コムテックでは、SCS制度の★3・★4に対応する資産管理・脆弱性診断・取引先管理支援など、企業のセキュリティ体制整備をワンストップでご支援しています。

ご自身のセキュリティ体制が制度に対応できているかご不安な方は、お気軽にご相談ください。

▶セキュリティ関連イベント・セミナー情報

▶セキュリティ無料相談会

セキュリティソリューションプロダクトマネージャー OEMメーカーの海外営業として10年間勤務の後、2001年三和コムテックに入社。

新規事業(WEBセキュリティ ビジネス)のきっかけとなる、自動脆弱性診断サービスを立ち上げ(2004年)から一環して、営業・企画面にて参画。 2009年に他の3社と中心になり、たち上げたJCDSC(日本カードセキュリティ協議会 / 会員企業422社)にて運営委員(現在,運営委員長)として活動。PCIDSSや非保持に関するソリューションやベンダー、また関連の審査やコンサル、などの情報に明るく、要件に応じて、弊社コンサルティングサービスにも参加。2021年4月より、業界誌(月刊消費者信用)にてコラム「セキュリティ考現学」を寄稿中。

- トピックス:

- セキュリティ

- 関連トピックス:

- サプライチェーン攻撃