WordPressサイトを運営していると、ある日突然「サイトの表示がおかしい」「見知らぬページにリダイレクトされる」といったトラブルに見舞われることがあります。これらはマルウェア感染の典型的な症状であり、放置すると検索順位の低下や訪問者への被害拡大など、深刻な問題につながります。

この記事で分かること

- WordPressがマルウェアに感染した際に現れる代表的な症状

- 感染の有無を確認するための具体的なチェック方法

- マルウェアを安全に駆除するための手順

- 今後の感染を防ぐために実践すべき予防策

WordPressは世界中で広く使われているCMSであるがゆえに、攻撃者から標的にされやすいという側面があります。しかし、正しい知識と対策を身につけておけば、万が一感染した場合でも冷静に対処でき、再発を防ぐことも可能です。この記事では、マルウェアの基礎知識から感染時の症状、駆除手順、そして日頃から実践できる予防策まで、初心者の方にもわかりやすく順を追って解説します。大切なサイトを守るために、ぜひ最後までお読みください。

WordPressのマルウェアとは何か

WordPressのマルウェアとは、WordPressで構築されたWebサイトに不正に侵入し、悪意のある動作を行うソフトウェアの総称です。マルウェアは「Malicious Software(悪意のあるソフトウェア)」を略した言葉であり、ウイルス、トロイの木馬、スパイウェアなど、さまざまな種類が存在します。

WordPressサイトがマルウェアに感染すると、サイト訪問者を悪質なサイトへ誘導したり、個人情報を盗み取ったり、サーバーリソースを不正に使用されたりする被害が発生します。感染に気づかないまま放置すると、検索エンジンからペナルティを受けてアクセス数が激減するだけでなく、企業の信頼性にも深刻なダメージを与えかねません。

WordPressは世界中のWebサイトの約40%以上で利用されているCMS(コンテンツ管理システム)であり、その普及率の高さから攻撃者にとって格好のターゲットとなっています。そのため、WordPressを運用する方は、マルウェアの脅威を正しく理解し、適切な対策を講じることが不可欠です。

セキュリティ対策の全体像を把握したい方は、三和コムテック Security Solution Bookで体系的な情報を確認できます。

マルウェアの種類と特徴

WordPressサイトを脅かすマルウェアには複数の種類があり、それぞれ異なる目的と動作特性を持っています。攻撃者は目的に応じてこれらを使い分けるため、各マルウェアの特徴を理解しておくことが重要です。

| マルウェアの種類 | 主な特徴 | 被害の例 |

|---|---|---|

| バックドア | 正規の認証を迂回してサイトへ不正アクセスするための入り口を作成する | 管理者権限の奪取、継続的な不正侵入 |

| SEOスパム | 検索エンジンの評価を悪用し、不正なリンクやコンテンツを埋め込む | 検索順位の操作、詐欺サイトへの誘導 |

| リダイレクトマルウェア | サイト訪問者を悪意のある外部サイトへ強制的に転送する | フィッシングサイトへの誘導、詐欺被害 |

| クリプトマイナー | 訪問者のブラウザやサーバーのリソースを利用して暗号通貨を採掘する | サーバー負荷の増大、表示速度の低下 |

| ファイル改ざん型 | WordPressのコアファイルやテーマ、プラグインのファイルを書き換える | サイト表示の異常、情報漏洩 |

| フィッシングページ | 正規サイトに偽のログインページや決済ページを設置する | ユーザーの認証情報や決済情報の窃取 |

これらのマルウェアは単独で動作する場合もあれば、複数が組み合わさって攻撃を行う場合もあります。たとえば、バックドアを設置して継続的にアクセスできる状態を確保したうえで、SEOスパムやリダイレクトマルウェアを仕込むケースが多く見られます。

近年は検知を回避するために難読化されたコードが使用されることも増えており、目視での発見が困難になっています。そのため、専用のセキュリティツールを活用した定期的なスキャンが欠かせません。

WordPressが狙われやすい理由とは?

WordPressが攻撃者から狙われやすい理由は、その圧倒的なシェアと構造的な特性にあります。主な理由を以下に整理します。

| 理由 | 詳細 |

|---|---|

| 高い市場シェア | 世界中のWebサイトの約43%がWordPressで構築されているため、一つの脆弱性を突くだけで多数のサイトを攻撃できる効率性がある |

| オープンソースである | ソースコードが公開されているため、攻撃者が脆弱性を発見しやすい環境にある |

| プラグインとテーマの多様性 | 6万以上のプラグインと数千のテーマが存在し、それぞれに脆弱性が潜む可能性がある |

| 更新の遅れ | 多くのサイト運営者がWordPress本体やプラグインの更新を怠り、既知の脆弱性が放置されている |

| 技術知識の格差 | 専門知識がなくても構築できるため、セキュリティ設定が不十分なサイトが多い |

特にプラグインやテーマの脆弱性は深刻な問題です。開発が停止したプラグインや、信頼性の低い配布元から入手したテーマには、セキュリティホールが含まれている可能性があります。また、無料で配布されている海賊版のプレミアムテーマやプラグインには、最初からマルウェアが仕込まれているケースも報告されています。

WordPressのデフォルト設定も攻撃を容易にする要因の一つです。管理画面のURLが「/wp-admin/」で統一されていることや、ユーザー名が推測しやすい形で公開される設定になっている点は、ブルートフォース攻撃(総当たり攻撃)の対象になりやすい特徴といえます。

このような背景から、WordPressサイトを安全に運用するためには、マルウェア感染のリスクを常に意識し、多層的なセキュリティ対策を実施することが求められます。

WordPressがマルウェアに感染した時の症状

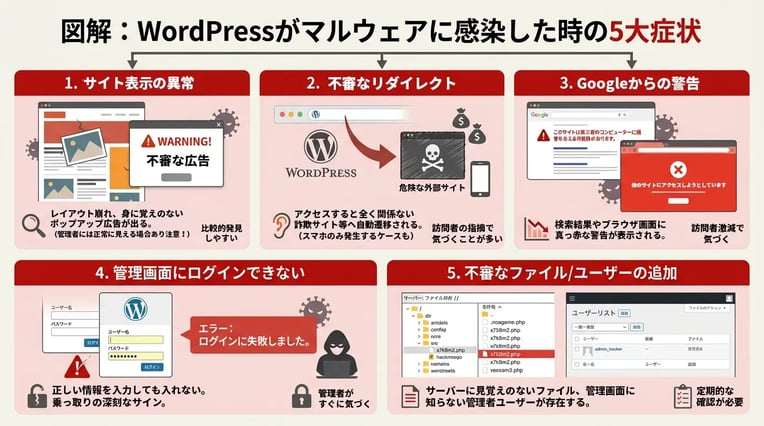

WordPressがマルウェアに感染すると、さまざまな異常がサイトに現れます。感染初期の段階では気づきにくいケースも多いため、日頃からサイトの状態を確認する習慣が重要です。ここでは、マルウェア感染時に見られる代表的な症状を解説します。

| 症状の種類 | 主な特徴 | 発見のしやすさ |

|---|---|---|

| サイト表示の異常 | レイアウト崩れ、不審な広告の表示 | 比較的発見しやすい |

| 不審なリダイレクト | 別サイトへの自動転送 | 訪問者から指摘されて気づくことが多い |

| 管理画面へのアクセス不能 | ログイン情報が無効になる | 管理者がすぐに気づける |

| Googleからの警告 | 検索結果やブラウザに警告表示 | 検索経由の訪問者減少で気づく場合あり |

| 不審なファイル/ユーザーの追加 | 見覚えのないデータが存在 | 定期的な確認が必要 |

サイトの表示が異常になる

サイトの表示が異常になる症状は、マルウェア感染を疑う最初の手がかりとなります。具体的には、ページのレイアウトが大きく崩れたり、設置した覚えのない広告やポップアップが表示されたりする現象が発生します。

とくに注意が必要なのは、管理者がサイトを閲覧した際には正常に表示され、一般の訪問者にだけ異常が表示されるケースです。攻撃者は検知を避けるために、管理者のIPアドレスやログイン状態を判別して表示を切り替える手法を用いることがあります。

また、サイトの読み込み速度が極端に遅くなる場合も、マルウェアがサーバーリソースを消費している可能性があります。こうした症状が確認された場合は、早急にセキュリティスキャンを実施することをおすすめします。

セキュリティ対策の全体像を把握したい方は、三和コムテック Security Solution Bookで体系的な情報を確認できます。

不審なリダイレクトが発生する

不審なリダイレクトが発生する症状は、訪問者がサイトにアクセスした瞬間に、まったく関係のない外部サイトへ自動的に転送されてしまう現象です。転送先は多くの場合、フィッシングサイトや悪質な広告ページ、さらにはマルウェアを配布するサイトとなっています。

このリダイレクト型マルウェアの厄介な点は、以下のような条件付きで動作するケースがあることです。

- 特定の検索エンジンから訪問した場合のみリダイレクトする

- モバイルデバイスからのアクセス時のみ発動する

- 初回訪問時のみ転送し、2回目以降は正常に表示する

- 特定の国や地域からのアクセスに限定して動作する

こうした条件分岐により、サイト管理者自身がPCから直接アクセスしても問題に気づかないまま、多くの訪問者が被害に遭い続けるリスクがあります。訪問者から「変なサイトに飛ばされた」という報告があった場合は、異なるデバイスやネットワーク環境からサイトを確認してみてください。

管理画面にログインできなくなる

管理画面にログインできなくなる症状は、攻撃者がサイトを完全に乗っ取った可能性を示す深刻なサインです。正しいユーザー名とパスワードを入力してもログインできない場合、攻撃者によって認証情報が変更されていると考えられます。

この状態に陥る原因としては、次のようなパターンが挙げられます。

- 管理者アカウントのパスワードが攻撃者によって変更された

- 管理者アカウント自体が削除された

- wp-login.phpファイルが改ざんされ、ログイン処理が無効化された

- データベース内のユーザー情報が書き換えられた

このような状況では、FTPやSSHを使用してサーバーに直接アクセスし、ファイルの状態を確認する必要があります。また、phpMyAdminなどのツールを通じてデータベースからパスワードをリセットする方法も有効です。レンタルサーバーを利用している場合は、ホスティング会社のサポートに相談することも選択肢のひとつとなります。

Googleから警告が表示される

Googleから警告が表示される症状は、マルウェア感染がすでに外部に認識されている状態を意味します。Google検索結果において「このサイトはコンピュータに損害を与える可能性があります」といった警告文が表示されたり、ブラウザがサイトへのアクセスをブロックして真っ赤な警告画面を表示したりします。

Googleは、Webサイトを定期的にクロールしてセキュリティ上の問題を検出しています。マルウェアやフィッシングコンテンツ、不正なソフトウェアの配布が確認されると、ユーザー保護のために警告を表示する仕組みです。

この警告が表示されると、サイトへのオーガニックトラフィックが大幅に減少し、ビジネスに深刻な影響を与えます。問題を解決した後は、Google Search Consoleから再審査リクエストを送信する必要があります。審査には数日から数週間かかる場合があるため、感染の早期発見と迅速な対応が重要となります。

セキュリティに関する最新情報やイベントについては、セキュリティ関連イベント・セミナー情報から確認できます。

身に覚えのないファイルやユーザーが追加されている

身に覚えのないファイルやユーザーが追加されている症状は、攻撃者がバックドアを設置したり、不正アクセスの経路を確保したりしている証拠です。この症状は表面上はサイトが正常に動作しているため、意識的に確認しなければ見落としやすい特徴があります。

ファイルに関しては、以下のような不審な兆候をチェックしてください。

- wp-contentディレクトリ内に見覚えのないPHPファイルが存在する

- ファイル名がランダムな文字列になっている(例:x7k9m2.php)

- 正規のWordPressファイルが最近更新されているにもかかわらず、自身で更新した覚えがない

- .htaccessファイルに不審な記述が追加されている

ユーザーアカウントについては、WordPress管理画面の「ユーザー」セクションを定期的に確認することが大切です。とくに管理者権限を持つユーザーが知らないうちに追加されていないかを注意深く確認してください。

これらの不審なファイルやユーザーは、マルウェアを駆除した後も残存していると、攻撃者が再びサイトにアクセスできる状態を維持することになります。そのため、感染したファイルの削除だけでなく、バックドアの完全な排除が不可欠となります。

WordPressのマルウェア感染を確認する方法

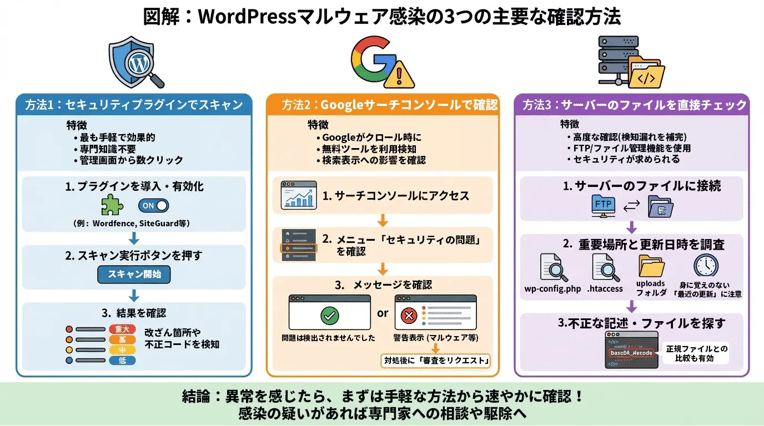

WordPressサイトに異常を感じた場合、速やかにマルウェア感染の有無を確認することが重要です。確認方法は複数あり、それぞれ検出できるマルウェアの種類や精度が異なります。ここでは、代表的な3つの確認方法について詳しく解説します。

セキュリティプラグインでスキャンする

セキュリティプラグインを使用したスキャンは、最も手軽で効果的なマルウェア確認方法です。専門知識がなくても、管理画面から数クリックでサイト全体をスキャンできます。

代表的なセキュリティプラグイン

日本国内でも広く利用されている主要なセキュリティプラグインを以下に示します。

| プラグイン名 | 特徴 | 無料版での主な機能 |

|---|---|---|

| Wordfence Security | 世界で最も利用されているWordPress用セキュリティプラグイン | マルウェアスキャン、ファイアウォール、ログイン保護 |

| Sucuri Security | サーバーサイドとクライアントサイドの両面からスキャン可能 | ファイル整合性チェック、セキュリティ監査ログ |

| All In One WP Security & Firewall | 初心者にもわかりやすいインターフェース | ファイル変更検知、データベースセキュリティ |

| SiteGuard WP Plugin | 日本企業が開発した国産プラグイン | ログインページ変更、管理画面アクセス制限 |

プラグインによるスキャン手順

Wordfence Securityを例にスキャン手順を説明します。まず、WordPress管理画面のプラグインメニューから「新規追加」を選択し、Wordfence Securityをインストールして有効化します。有効化後、左側メニューに表示される「Wordfence」から「Scan」を選択し、「Start New Scan」ボタンをクリックするとスキャンが開始されます。

スキャンが完了すると、検出された問題が一覧で表示されます。重要度に応じて「Critical(重大)」「High(高)」「Medium(中)」「Low(低)」に分類されるため、優先順位をつけて対処できます。

スキャン結果の見方

プラグインのスキャン結果では、次のような項目がチェックされます。

- WordPress本体ファイルの改ざん

- テーマやプラグインファイルへの不正コード挿入

- 既知のマルウェアシグネチャとの一致

- バックドアやシェルスクリプトの検出

- 外部への不審な通信コードの有無

スキャン結果に問題が表示された場合は、詳細情報を確認し、該当ファイルの削除や修復を検討する必要があります。なお、セキュリティ対策の全体像を把握したい方は、三和コムテック Security Solution Bookも参考にしてください。

Googleサーチコンソールで確認する

Googleサーチコンソールは、Googleが提供する無料のウェブマスターツールです。サイトがマルウェアに感染している場合、Googleがクロール時に検出し、警告を表示することがあります。

セキュリティの問題レポートを確認する

Googleサーチコンソールにログインし、対象サイトのプロパティを選択します。左側メニューの「セキュリティと手動による対策」から「セキュリティの問題」をクリックすると、Googleが検出したセキュリティ上の問題が表示されます。

問題が検出されていない場合は「問題は検出されませんでした」と表示されます。一方、マルウェアやハッキングが検出された場合は、具体的な問題の内容と影響を受けているURLが一覧で表示されます。

検出される主なセキュリティ問題

| 問題の種類 | 内容 |

|---|---|

| マルウェア | 訪問者のデバイスに悪影響を与える可能性のあるコードが検出された状態 |

| ハッキングされたコンテンツ | サイト所有者の許可なく追加されたコンテンツが存在する状態 |

| ソーシャルエンジニアリング | フィッシングなど、訪問者を騙そうとするコンテンツが含まれている状態 |

| 有害なダウンロード | マルウェアを含むファイルのダウンロードを促すコンテンツがある状態 |

手動による対策を確認する

「手動による対策」セクションでは、Googleの担当者が手動で確認した結果、ガイドライン違反が見つかった場合に通知されます。スパム行為やハッキングに関連する問題が検出されると、検索結果での表示に影響を受ける場合があります。

セキュリティ問題が報告されている場合は、問題を修正した後、サーチコンソールから「審査をリクエスト」を行うことで、Googleに再審査を依頼できます。

サーバーのファイルを直接チェックする

プラグインやGoogleサーチコンソールでは検出されないマルウェアも存在するため、サーバー上のファイルを直接確認する方法も有効です。FTPクライアントやレンタルサーバーのファイルマネージャーを使用してアクセスします。

チェックすべき重要ファイルと場所

マルウェアが仕込まれやすい場所は決まっています。以下のファイルやディレクトリを重点的に確認してください。

| ファイル/ディレクトリ | 確認ポイント |

|---|---|

| wp-config.php | 見慣れないコードが追加されていないか確認 |

| .htaccess | 不審なリダイレクト設定やアクセス制御が追加されていないか確認 |

| index.php(ルート) | ファイル冒頭や末尾に不正なコードが挿入されていないか確認 |

| wp-includes/ | WordPress本体に含まれないファイルが存在しないか確認 |

| wp-content/uploads/ | PHPファイルなど実行可能なファイルが紛れ込んでいないか確認 |

| wp-content/themes/ | 使用していないテーマや不審なファイルがないか確認 |

| wp-content/plugins/ | インストールした覚えのないプラグインがないか確認 |

不正なコードの特徴

マルウェアとして挿入される不正なコードには、いくつかの特徴があります。base64_decode関数を使用した難読化されたコード、eval関数による動的なコード実行、外部URLへの通信を行うコードなどが代表的です。

また、ファイルの更新日時も重要な手がかりとなります。最近更新した覚えのないファイルが変更されている場合、マルウェアによる改ざんの可能性があります。FTPクライアントやファイルマネージャーで更新日時を確認し、不審な変更がないかチェックしてください。

SSHを利用したファイル検索

サーバーにSSH接続が可能な場合、コマンドラインから効率的に不審なファイルを検索できます。最近変更されたPHPファイルを一覧表示するコマンドや、特定の文字列を含むファイルを検索するgrepコマンドが有効です。ただし、この方法はコマンドライン操作に慣れている方向けとなります。

セキュリティに関する最新情報や対策について学びたい方は、セキュリティ関連イベント・セミナー情報もご活用ください。

ファイルの整合性を確認する

WordPress本体ファイルが改ざんされているかどうかを確認するには、公式サイトからダウンロードした正規のファイルと比較する方法があります。WordPress.org公式サイトから同じバージョンのWordPressをダウンロードし、wp-includesやwp-adminディレクトリ内のファイルと比較することで、改ざんの有無を判断できます。

ファイル比較には、WinMergeなどの差分比較ツールを使用すると効率的に確認できます。正規ファイルと異なる内容が見つかった場合は、マルウェアによる改ざんの可能性が高いといえます。

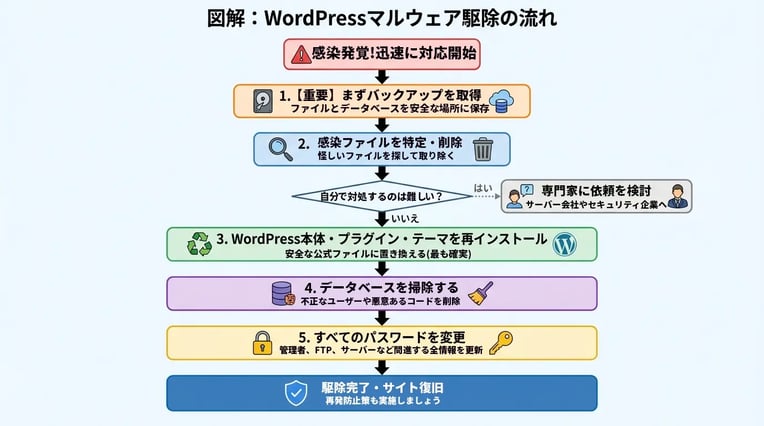

WordPressマルウェアの駆除方法

WordPressがマルウェアに感染していることが判明した場合、迅速かつ適切な対応が求められます。放置すると被害が拡大し、サイト訪問者への二次被害や検索順位の低下につながる可能性があるためです。ここでは、WordPressマルウェアの駆除方法について、具体的な手順を解説します。

バックアップを取得する

マルウェア駆除作業を始める前に、現在の状態のバックアップを必ず取得してください。駆除作業中に誤って重要なファイルを削除してしまった場合や、作業が失敗した場合に復旧できるようにするためです。

バックアップには、以下の項目を含める必要があります。

| バックアップ対象 | 内容 | 取得方法 |

|---|---|---|

| WordPressファイル | wp-content、wp-includes、wp-adminなどすべてのファイル | FTPクライアントまたはサーバーのファイルマネージャー |

| データベース | 投稿、固定ページ、設定情報などすべてのデータ | phpMyAdminまたはサーバー管理画面 |

| wp-config.php | データベース接続情報や認証キー | FTPクライアントで個別にダウンロード |

感染したファイルを含むバックアップであっても、後から正常なコンテンツを抽出する際に役立ちます。バックアップファイルには「infected_backup」などの名前を付け、クリーンなバックアップと区別できるようにしておくことをおすすめします。

感染ファイルを特定して削除する

感染ファイルを特定して削除する作業は、マルウェア駆除の中核となるプロセスです。セキュリティプラグインのスキャン結果や、サーバーのファイルマネージャーを活用して、不正なファイルを見つけ出します。

感染ファイルの特定方法

マルウェアに感染したファイルには、いくつかの共通した特徴があります。以下のポイントを確認することで、感染ファイルを特定できます。

- 最近変更された日時が身に覚えのないファイル

- ランダムな文字列で構成されたファイル名(例:x7kj2m.php)

- WordPressの標準ディレクトリ構造に存在しないファイル

- ファイル冒頭にbase64_decodeやeval関数が記述されているPHPファイル

- .htaccessファイル内の不審なリダイレクト記述

感染しやすいディレクトリ

マルウェアが設置されやすい場所を重点的にチェックすることで、効率的に感染ファイルを発見できます。

| ディレクトリ | 確認すべきポイント |

|---|---|

| wp-content/uploads | 画像以外のPHPファイルが存在していないか |

| wp-content/plugins | インストールした覚えのないプラグインフォルダがないか |

| wp-content/themes | 使用していないテーマや不審なファイルがないか |

| wp-includes | WordPressの標準ファイル以外が含まれていないか |

| ルートディレクトリ | 見慣れないPHPファイルや改ざんされた.htaccessがないか |

感染ファイルの削除手順

感染ファイルを特定したら、FTPクライアントまたはサーバーのファイルマネージャーを使用して削除します。削除前には、そのファイルが本当に不要なものか確認してください。正規のWordPressファイルに悪意あるコードが挿入されている場合は、該当部分のみを削除するか、後述する再インストール作業で対応します。

WordPress本体とプラグイン/テーマを再インストールする

WordPress本体とプラグイン/テーマを再インストールすることで、感染したコアファイルをクリーンな状態に戻せます。この方法は、個別のファイルを精査するよりも確実にマルウェアを除去できるため、多くの専門家が推奨しています。

WordPress本体の再インストール

WordPress本体の再インストールは、管理画面から実行できます。管理画面にアクセスできる場合は、「ダッシュボード」から「更新」を選択し、「再インストール」ボタンをクリックしてください。管理画面にアクセスできない場合は、以下の手順で手動インストールを行います。

- WordPress.orgから最新版のWordPressをダウンロードする

- FTPクライアントでサーバーに接続する

- 既存のwp-adminとwp-includesフォルダを削除する

- ダウンロードしたWordPressからwp-adminとwp-includesをアップロードする

- ルートディレクトリのPHPファイル(wp-config.phpを除く)を新しいファイルで上書きする

wp-config.phpとwp-contentフォルダは、サイト固有の設定やコンテンツが含まれているため、上書きしないよう注意してください。

プラグインの再インストール

すべてのプラグインを一度削除し、WordPress公式ディレクトリまたは正規の販売元から再度インストールします。この際、長期間更新されていないプラグインや、信頼性の低いプラグインは再インストールせず、代替となるプラグインへの移行を検討してください。

テーマの再インストール

使用中のテーマも同様に、公式ディレクトリまたは正規の販売元からダウンロードした新しいファイルで置き換えます。子テーマを使用している場合は、子テーマ内のファイルも確認し、不審なコードが含まれていないかチェックしてください。カスタマイズ内容は事前にバックアップしておき、再インストール後に必要な部分のみ復元します。

セキュリティ対策についてより詳しく学びたい方は、セキュリティ関連イベント・セミナー情報もご活用ください。専門家による最新の知見を得られます。

データベースをクリーンアップする

データベースをクリーンアップする作業も、マルウェア駆除において重要なステップです。マルウェアはファイルだけでなく、データベース内にも悪意あるコードを埋め込むことがあるためです。

データベースの確認ポイント

phpMyAdminまたはサーバーの管理画面からデータベースにアクセスし、以下のテーブルを確認します。

| テーブル名 | 確認内容 |

|---|---|

| wp_options | 不審なオプション値や見覚えのないスケジュールタスク |

| wp_posts | 投稿内容に埋め込まれた不正なスクリプトやリンク |

| wp_postmeta | カスタムフィールドに挿入された悪意あるコード |

| wp_users | 作成した覚えのない管理者ユーザー |

不正なユーザーアカウントの削除

wp_usersテーブルを確認し、作成した覚えのないユーザーが存在する場合は削除します。特に管理者権限を持つ不審なアカウントは、サイトの完全な制御を攻撃者に許してしまう危険性があるため、優先的に対処してください。

悪意あるコードの検索と削除

データベース内で以下のような文字列を検索し、該当する箇所があれば内容を確認して削除します。

- eval(

- base64_decode(

- script src=で始まる不審な外部スクリプト参照

- iframe src=で始まる不正な埋め込み

SQLクエリを使用してデータベースを直接操作する際は、誤った操作によるデータ損失を防ぐため、必ず事前にデータベースのバックアップを取得してください。

パスワードをすべて変更する

パスワードをすべて変更することは、マルウェア駆除後の再感染を防ぐために欠かせない作業です。攻撃者が既存のパスワードを把握している可能性があるため、関連するすべての認証情報を更新する必要があります。

変更が必要なパスワード一覧

| 対象 | 変更方法 | 備考 |

|---|---|---|

| WordPress管理者アカウント | 管理画面のユーザー設定から変更 | すべての管理者・編集者アカウントが対象 |

| データベースパスワード | サーバー管理画面で変更後、wp-config.phpを更新 | 変更後はサイトの動作確認が必要 |

| FTP/SFTPパスワード | サーバー管理画面から変更 | FTPソフトの設定も更新する |

| サーバー管理画面のパスワード | 各レンタルサーバーの手順に従う | 二段階認証の設定も推奨 |

| SSHパスワード(使用している場合) | サーバー管理画面または鍵の再生成 | 鍵認証への移行を検討 |

認証キーとソルトの更新

wp-config.phpに記載されている認証キーとソルトも更新してください。これにより、既存のログインセッションがすべて無効化され、攻撃者が取得していた可能性のあるセッション情報を使えなくなります。WordPress.orgが提供する認証キー生成ツールを使用して、新しいキーを取得できます。

強力なパスワードの設定

新しいパスワードは、以下の条件を満たす強力なものを設定してください。

- 12文字以上の長さ

- 大文字、小文字、数字、記号を組み合わせる

- 辞書に載っている単語をそのまま使用しない

- 他のサービスで使用しているパスワードと重複させない

自分で駆除できない場合はどうする?

自分で駆除できない場合は、専門家やセキュリティサービスへの依頼を検討してください。マルウェアの中には高度に隠蔽されているものや、複数箇所に分散して設置されているものがあり、専門知識がなければ完全に除去することが困難な場合があります。

専門家への依頼を検討すべきケース

- セキュリティプラグインでスキャンしても感染源が特定できない

- 駆除後も繰り返しマルウェアが検出される

- サイトの構造が複雑で、影響範囲の把握が難しい

- ECサイトなど、セキュリティ上の責任が重大なサイトを運営している

- 駆除作業に充てる時間や技術的リソースが不足している

依頼先の選択肢

| 依頼先 | 特徴 | 費用の目安 |

|---|---|---|

| レンタルサーバー会社 | 契約中のサーバーであれば対応してもらえる場合がある | 無料〜数万円 |

| WordPress専門の制作会社 | サイト構造を理解した上での対応が可能 | 数万円〜十数万円 |

| セキュリティ専門企業 | 高度なマルウェアにも対応でき、再発防止策も提案 | 十万円〜数十万円 |

依頼時に準備しておく情報

専門家に依頼する際は、以下の情報を事前に整理しておくと、スムーズに対応を進められます。

- 感染が発覚した経緯と日時

- 確認された症状の詳細

- 直近で行った変更(プラグインのインストール、テーマの変更など)

- サーバーやWordPress管理画面へのアクセス情報

- 利用しているセキュリティプラグインのスキャン結果

マルウェア被害を最小限に抑えるためには、日頃からセキュリティに関する情報収集が重要です。三和コムテックが提供する最新ブログ無料購読では、セキュリティに関する最新情報を定期的にお届けしています。また、専門用語の理解を深めたい方は分かりやすいセキュリティ用語集もご活用ください。

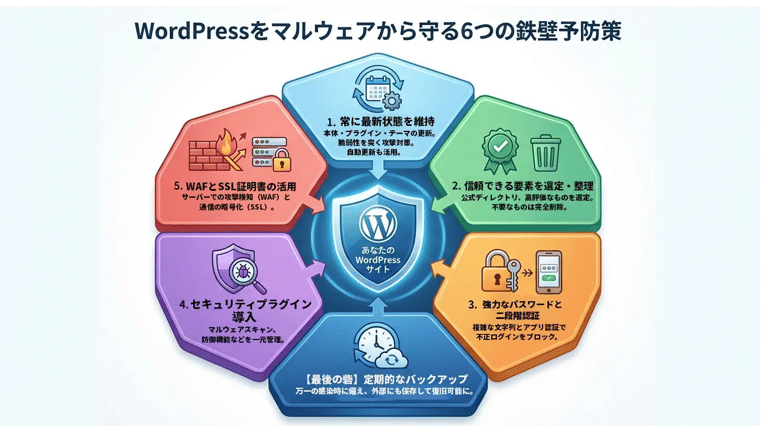

WordPressをマルウェアから守る予防策

マルウェア感染を未然に防ぐためには、日頃からのセキュリティ対策が欠かせません。ここでは、WordPressをマルウェアから守るために実践すべき具体的な予防策を解説します。

WordPress本体/プラグイン/テーマを常に最新に保つ

WordPress本体、プラグイン、テーマを常に最新の状態に保つことは、マルウェア感染を防ぐうえで最も基本的かつ重要な対策です。開発者は脆弱性が発見されるたびにセキュリティパッチを含むアップデートを公開しており、これを適用しないまま放置すると、攻撃者に悪用されるリスクが高まります。

WordPressの管理画面には更新通知機能が備わっているため、定期的に確認する習慣をつけましょう。また、自動更新機能を有効にすることで、メンテナンスリリースやセキュリティリリースが自動的に適用されるように設定できます。

| 更新対象 | 更新頻度の目安 | 注意点 |

|---|---|---|

| WordPress本体 | メジャーアップデートは月1回程度確認 | アップデート前にバックアップを取得する |

| プラグイン | 週1回程度確認 | 互換性を確認してから更新する |

| テーマ | 週1回程度確認 | 子テーマを使用してカスタマイズを保護する |

信頼できるプラグインとテーマのみ使用する

信頼できるプラグインとテーマのみを使用することで、悪意のあるコードが仕込まれたソフトウェアをインストールしてしまうリスクを回避できます。WordPress公式ディレクトリに掲載されているプラグインやテーマは、一定の審査を通過しているため、比較的安全性が高いといえます。

プラグインやテーマを選ぶ際には、以下のポイントを確認しましょう。

- 最終更新日が直近であること

- 有効インストール数が多いこと

- ユーザーレビューや評価が高いこと

- 開発元が明確で、サポートが継続されていること

また、使用していないプラグインやテーマは無効化するだけでなく、完全に削除することをおすすめします。無効化した状態でも脆弱性が残っている場合、攻撃の入り口となる可能性があるためです。

強力なパスワードと二段階認証を設定する

強力なパスワードと二段階認証を設定することで、不正ログインによるマルウェア感染リスクを大幅に低減できます。攻撃者はブルートフォース攻撃(総当たり攻撃)やパスワードリスト攻撃を用いて管理画面への侵入を試みるため、推測されにくいパスワードの使用が不可欠です。

強力なパスワードの条件

- 12文字以上の長さを確保する

- 大文字、小文字、数字、記号を組み合わせる

- 辞書に載っている単語や個人情報を含めない

- 他のサービスと同じパスワードを使い回さない

二段階認証の導入方法

二段階認証を導入するには、「Google Authenticator」や「Two Factor Authentication」などのプラグインを利用できます。これにより、パスワードに加えてスマートフォンアプリで生成される認証コードの入力が必要となり、セキュリティが強化されます。

定期的なバックアップを取得する

定期的なバックアップを取得しておくことで、万が一マルウェアに感染した場合でも、感染前の状態にサイトを復元できます。バックアップは感染の駆除作業においても重要な役割を果たすため、予防策として欠かせません。

| バックアップ対象 | 内容 | 推奨頻度 |

|---|---|---|

| ファイル | WordPress本体、テーマ、プラグイン、アップロード画像 | 週1回以上 |

| データベース | 投稿記事、固定ページ、コメント、設定情報 | 毎日 |

バックアップデータは、サーバー内だけでなく、外部のクラウドストレージやローカル環境にも保存しておくことが重要です。サーバー自体が攻撃を受けた場合に備え、複数の場所に分散して保管しましょう。「UpdraftPlus」や「BackWPup」といったバックアッププラグインを活用すると、自動バックアップのスケジュール設定やクラウドストレージへの連携が可能です。

セキュリティ対策の最新動向を把握するには、三和コムテックが提供する最新ブログ無料購読が役立ちます。

セキュリティプラグインを導入する

セキュリティプラグインを導入することで、マルウェアのスキャン、ファイアウォール機能、ログイン試行の制限など、複数の防御機能を一元的に管理できます。専門知識がなくても効果的なセキュリティ対策を実施できるため、すべてのWordPressサイトに導入をおすすめします。

主要なセキュリティプラグインの比較

| プラグイン名 | 主な機能 | 特徴 |

|---|---|---|

| Wordfence Security | ファイアウォール、マルウェアスキャン、ログイン保護 | リアルタイムの脅威防御データを提供 |

| Sucuri Security | セキュリティ監査、ファイル整合性監視、リモートスキャン | 外部からのスキャンで負荷を軽減 |

| SiteGuard WP Plugin | ログインページ変更、画像認証、ログイン履歴 | 日本語対応で設定がわかりやすい |

| All In One WP Security | ユーザーアカウント保護、ファイアウォール、スパム防止 | 無料で多機能、初心者向けの設定画面 |

セキュリティプラグインを選ぶ際は、サイトの規模や運用体制に合ったものを選択しましょう。複数のセキュリティプラグインを同時に有効化すると、機能が競合してサイトに不具合が生じる場合があるため、基本的には1つに絞って使用します。

セキュリティ関連の専門用語についてより詳しく知りたい場合は、分かりやすいセキュリティ用語集を参照してください。

WAFやSSL証明書を活用する

WAF(Webアプリケーションファイアウォール)やSSL証明書を活用することで、WordPressサイトのセキュリティをさらに強化できます。これらはWordPress自体の機能ではありませんが、サーバーやネットワークレベルでの防御層を追加する重要な対策です。

WAFの役割と導入方法

WAFは、Webアプリケーションへの悪意あるリクエストを検知してブロックする仕組みです。SQLインジェクションやクロスサイトスクリプティング(XSS)といった攻撃からサイトを保護できます。

WAFの導入方法には、主に以下の種類があります。

- クラウド型WAF:外部サービスを経由してトラフィックをフィルタリングする方式

- ホスティング提供のWAF:レンタルサーバー会社が提供するWAF機能を有効化する方式

- プラグイン型WAF:WordPressのセキュリティプラグインに含まれるWAF機能を利用する方式

国内の主要なレンタルサーバーでは、管理画面からWAF機能を有効化できる場合が多いため、契約中のサーバーの機能を確認してみましょう。

SSL証明書の重要性

SSL証明書を導入してHTTPS通信を有効にすることで、サイトとユーザー間の通信が暗号化されます。これにより、ログイン情報や個人情報が第三者に傍受されるリスクを防止できます。

現在では多くのレンタルサーバーで無料のSSL証明書(Let's Encryptなど)が提供されているため、まだ導入していない場合は早急に設定することをおすすめします。GoogleもHTTPS化されたサイトを検索順位で優遇する傾向があるため、SEOの観点からも有効な対策です。

よくある質問(FAQ)

WordPressがマルウェアに感染するとどのような被害がありますか?

マルウェアに感染すると、サイトの改ざん、個人情報の漏洩、スパムメールの送信元として悪用される、Googleの検索結果から除外されるなどの被害が発生する可能性があります。また、訪問者のパソコンにもマルウェアを感染させてしまうリスクがあり、サイトの信頼性が大きく損なわれます。

マルウェア感染の兆候にはどのようなものがありますか?

代表的な兆候として、サイトの表示速度が極端に遅くなる、身に覚えのないページへリダイレクトされる、管理画面にログインできなくなる、Googleから「このサイトは危険です」という警告が表示される、見知らぬファイルやユーザーアカウントが追加されている、などがあります。

無料のセキュリティプラグインでもマルウェアを検出できますか?

Wordfence SecurityやSucuri Securityなどの無料プラグインでも基本的なマルウェアスキャン機能を利用できます。ただし、より高度な検出機能やリアルタイム保護を利用するには、有料版へのアップグレードを検討する必要があります。定期的なスキャンを習慣化することが重要です。

マルウェアに感染したらまず何をすべきですか?

最初に、現在の状態のバックアップを取得してください。その後、サイトを一時的にメンテナンスモードにして被害の拡大を防ぎます。次に、セキュリティプラグインやサーバーのファイルマネージャーを使って感染ファイルを特定し、駆除作業を進めていきます。

自分でマルウェアを駆除できない場合はどうすればよいですか?

専門のセキュリティ会社やWordPress保守サービスに依頼することをおすすめします。また、利用しているレンタルサーバー会社がセキュリティサポートを提供している場合もありますので、まずはサポート窓口に相談してみてください。

マルウェア感染を防ぐために最も重要な対策は何ですか?

WordPress本体、プラグイン、テーマを常に最新バージョンに保つことが最も重要です。多くのマルウェア感染は、古いバージョンの脆弱性を突いて行われます。自動更新機能を有効にするか、定期的に手動で更新を確認する習慣をつけてください。

使っていないプラグインやテーマは削除すべきですか?

はい、使用していないプラグインやテーマは必ず削除してください。無効化しているだけでは、そのファイルがサーバー上に残っているため、脆弱性を悪用される可能性があります。必要なものだけをインストールしておくことがセキュリティ向上につながります。

WAF(Webアプリケーションファイアウォール)は導入すべきですか?

WAFは不正なアクセスや攻撃をサーバーに到達する前にブロックできるため、導入を強くおすすめします。多くのレンタルサーバーでは無料または低価格でWAF機能を提供しています。クラウド型のWAFサービスを別途契約する方法もあります。

まとめ

本記事では、WordPressがマルウェアに感染した際の症状、確認方法、駆除手順、そして予防策について詳しく解説しました。

WordPressは世界中で広く利用されているCMSであるため、攻撃者にとって格好の標的となっています。しかし、適切な知識と対策を講じることで、マルウェア感染のリスクを大幅に低減できます。

マルウェアに感染した場合は、サイトの表示異常や不審なリダイレクト、管理画面へのログイン不可、Googleからの警告など、さまざまな症状が現れます。これらの兆候を早期に発見し、迅速に対処することが被害を最小限に抑える鍵となります。

駆除においては、バックアップの取得から始まり、感染ファイルの特定と削除、WordPress本体やプラグインの再インストール、データベースのクリーンアップ、すべてのパスワード変更という手順を踏むことが重要です。自分での対応が難しい場合は、専門家への相談をためらわないでください。

予防策としては、WordPress本体・プラグイン・テーマの定期的な更新、信頼できるソースからのみプラグインやテーマを導入すること、強力なパスワードと二段階認証の設定、定期的なバックアップ、セキュリティプラグインやWAFの導入が効果的です。これらの対策を組み合わせることで、より堅牢なセキュリティ体制を構築できます。

WordPressサイトのセキュリティ対策についてさらに詳しく知りたい方や、自社のセキュリティ体制に不安をお持ちの方は、専門家への相談をおすすめします。セキュリティに関するご質問やお問い合わせがございましたら、お気軽にご連絡ください。

また、セキュリティ対策の全体像を把握されたい方には三和コムテック Security Solution Bookが参考になります。最新のセキュリティトレンドや実践的なノウハウを学びたい方は、セキュリティ関連イベント・セミナー情報をご確認ください。セキュリティに関する最新情報を継続的に入手されたい方は、最新ブログの無料購読もご活用いただけます。なお、本記事で登場したセキュリティ用語について詳しく知りたい方は、セキュリティ用語集もあわせてご覧ください。

セキュリティソリューションプロダクトマネージャー OEMメーカーの海外営業として10年間勤務の後、2001年三和コムテックに入社。

新規事業(WEBセキュリティ ビジネス)のきっかけとなる、自動脆弱性診断サービスを立ち上げ(2004年)から一環して、営業・企画面にて参画。 2009年に他の3社と中心になり、たち上げたJCDSC(日本カードセキュリティ協議会 / 会員企業422社)にて運営委員(現在,運営委員長)として活動。PCIDSSや非保持に関するソリューションやベンダー、また関連の審査やコンサル、などの情報に明るく、要件に応じて、弊社コンサルティングサービスにも参加。2021年4月より、業界誌(月刊消費者信用)にてコラム「セキュリティ考現学」を寄稿中。

- トピックス:

- セキュリティ

- 関連トピックス:

- マルウェア全般